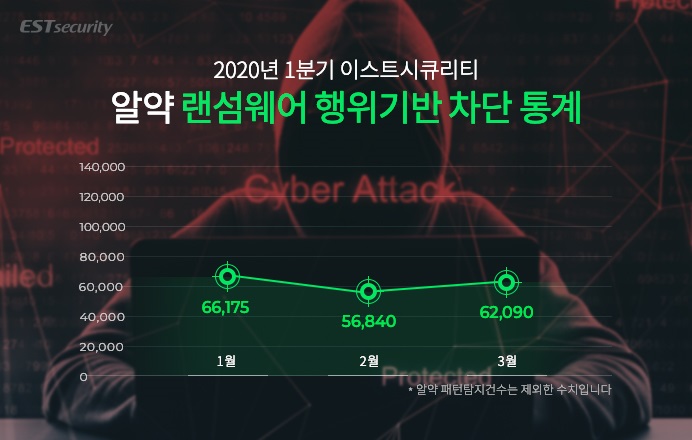

랜섬웨어 공격이 올해도 기승을 부리고 있다. 보안 전문 기업 이스트시큐리티(대표 정상원)는 자사 백신 프로그램 ‘알약’을 통해, 2020년 1분기 총 18만5천105건의 랜섬웨어 공격을 차단했다고 7일 밝혔다.

통계에 따르면 2020년 1분기 알약을 통해 차단된 랜섬웨어 공격은 ▲총 18만5105건으로, 이를 일간 기준으로 환산하면 일평균 ▲약 2057건의 랜섬웨어 공격이 차단된 것으로 볼 수 있다.

이번 통계는 개인 사용자를 대상으로 무료 제공하는 공개용 알약의 ‘랜섬웨어 행위기반 사전 차단 기능’을 통해 차단된 공격만을 집계한 결과로, 패턴 기반 공격까지 포함하면 전체 공격 수는 더욱 많을 것으로 추정된다.

이스트시큐리티 ESRC는 1분기 주요 랜섬웨어 동향으로, ▲’코로나19 바이러스’ 키워드를 활용한 랜섬웨어의 급증과 ▲기존 ‘소디노키비(Sodinokibi)’와 ‘넴티(Nemty)’ 랜섬웨어의 건재를 꼽았다.

ESRC의 모니터링 분석 결과에 따르면, 기존 랜섬웨어 공격자들이 랜섬웨어 유포 시 활용했던 다양한 소재들이 코로나19 키워드에 다수 집중된 모습이 관찰됐다.

특히 이번 1분기에 유포된 랜섬웨어 중 기존 랜섬웨어의 변종 형태로, 이름을 '코로나 바이러스'로 변경하거나 랜섬노트 내에 '코로나' 키워드를 언급하는 케이스들이 다수 발견됐다.

또한, 소디노키비와 넴티는 각각 2019년 2분기, 3분기부터 크게 유행하여 2020년 1분기에도 지속적인 공격이 포착되었다. 다만, 유포 수치는 코로나 이슈와 재택근무 증가세에도 지난 분기 대비 크게 증가하지 않았다.

ESRC 센터장 문종현 이사는 “코로나19 바이러스가 전세계적으로 이슈가 되고 있는 현재 상황에서는 코로나19 키워드를 악용한 랜섬웨어가 지속적으로 발생할 것으로 예상된다”며, “소디노키비와 넴티 랜섬웨어 역시 건재한 상황인 만큼, 랜섬웨어 피해 예방을 위해 이메일 열람 시 사용자의 각별한 주의가 필요하다”고 당부했다.

한편, ESRC에서 밝힌 이번 1분기에 새롭게 발견되었거나 주목할만한 랜섬웨어는 다음과 같다.

◇ChineseBAT 변종=‘Wuhan China’ 키워드가 포함된 엑셀파일로 위장하여 유포됨. 사용자 파일을 암호화하지만, 다수의 파일이 암호화되지 않고 삭제 처리됨.

◇Deniz Kizi=2019년 12월 중순 처음 발견된 이후, 지속적인 버전 업그레이드를 통해 기능이 개선됨. 가장 최근 발견된 샘플의 경우, ‘MPRESS 패커’를 사용하여 보안SW의 탐지를 우회하려 시도함.

◇Hakbit 변종=코로나19 이슈를 노리고, 이름을 'Corona Ransomware'로 변경함. 사용자 PC를 감염시킨 후 보여주는 랜섬노트에 디코더(decoder)명이 'Corona decryption'이라 명명되어 있으며, 랜섬노트 최하단에는 'Corona ransomware'라 명시되어 있음.

◇MBRlock 변종=사용자 파일을 암호화 후 보여주는 랜섬노트에 'CORONAVIRUS is there' 이라는 키워드가 포함됨. 파일 암호화 이후에는 PC 재부팅을 시도하지만, 부팅이 불가함.

◇Netfilim=넴티 2.5와 코드상 매우 유사하나, 서비스형 랜섬웨어(Ransomware as a Service, RaaS) 구성요소가 제거됨. 노출된 윈도우 원격 접속·관리 기능(Remote Desktop Protocol, RDP)을 노리고 유포되며, Tor브라우저가 아닌 이메일통신을 통해 랜섬머니 결제를 유도함. 랜섬머니를 지불하지 않는 피해자의 데이터는 공개한다고 협박하는 특징이 있음.

◇NetWalker 변종=Netwalker 랜섬웨어는 Mailto 랜섬웨어의 변종으로, 최근 코로나 이슈를 악용한 피싱 메일을 통해 유포 중임. 복호화 페이지 내 캡챠(Captcha)를 사용함.

문종현 ESRC 센터장(이사)은 “코로나19 바이러스 확산 방지를 위한 ‘사회적 거리두기’ 캠페인에 동참하기 위해 현재 재택근무를 수행하는 기업들이 많다”며 “원격 상황에서 기업 내부망으로 접속하는 재택근무 단말기에 대한 운영체제 및 소프트웨어 보안 업데이트 점검이 중요하다”고 강조했다.

이어 “특히 이메일 열람에 대한 임직원 온라인 보안 교육이 병행되어야 한다”고 덧붙였다.

★정보보안 대표 미디어 데일리시큐!★