최근 해외의 모든 보안 제품에서 Cyber Kill Chain(사이버킬체인)과 MITRE ATT&CK 모델을 접목해 데이터를 보여주고 있다. Cyber Kill Chain은 악의적인 사용자 또는 해커가 공격을 하는 과정을 7단계로 분류해 만든 것이고, MITRE ATT&CK는 12개의 공격 그룹으로 나누고 그 그룹별로 사용하는 세부 실제 해킹 기술을 정리한 매트릭스이다.

MITRE ATTCK의 12개 그룹은 Cyber Kill Chain 7단계와 맵핑이 된다. 그래서 실제로 해커 또는 공격자가 단계별로 어떤 공격을 시도하는지를 식별할 수 있도록 도와준다. 이는 보안 또는 방어를 해야 하는 입장에서는 매우 강력한 인사이트를 제공받는 셈이다. 구체적으로 방어해야 할 공격 기술을 이해하고 대응할 수 있으므로 어떤 곳에서 어떤 방법으로(필요시 솔루션으로) 방어 또는 개선해야 할지를 이해할 수 있기 때문이다.

기존 모의해킹(블랙박스 포함)에서는 이러한 점검이 사실상 불가능하다. 그것은 모의해킹 과정은 연속적인 점검 과정이며, 단계별 점검을 수행하지 않기 때문에, 하나의 단계가 차단되면 나머지는 안전한 것으로 해석되어 버린다. 예를 들어 웹서버의 취약점이 존재했고 이를 통해서 내부망 침투가 가능했지만, 모의해킹 과정에서 해당 취약점을 찾지 못했다면 내부망 침투 자체는 테스트조차 하지 못하게 되며, 테스트되지 못했던 취약점은 파악조차 될 수 없다. 실제 사고를 당하기 전까지는 말이다.

하지만 이는 해커의 역량과 투자되는 시간 등을 고려해 본다면 해당 결과를 토대로한 안정성 여부를 판단하는 것은 다소 위험한 소지가 있다.

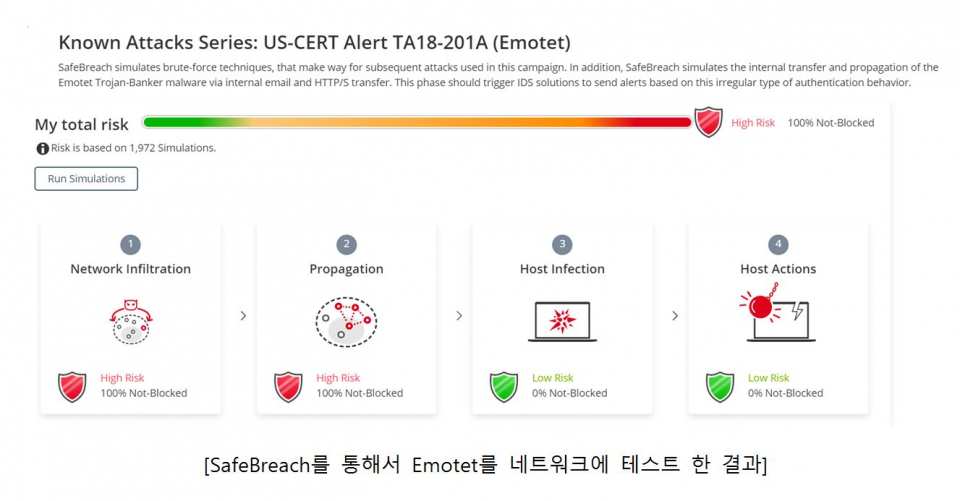

본 기고에서는 Cyber Kill Chain은 어떤 의미이며 어떻게 해석하고 적용해야 하는지를 BAS 제품중 SafeBreach(세이프브리치)의 테스트 시뮬레이션 결과를 활용하여 설명하고자 한다. 이는 기존의 어떤 모의해킹에서도 하지 못했던 결과이며, 네트워크 전반에 걸쳐있는 문제점을 단계별로 테스트하고 해석한 결과로 문제점의 개선 방향을 한눈에 확인할 수 있다. (단, 테스트 항목에 따라서 공격 단계가 다를 수 있다. 모든 공격이 7단계를 거치는 것은 아니기 때문이다.)

위의 예시를 보자. Cyber Kill Chain 관점에서 볼 때, 1번과 2번 단계에서는 취약하지만, 3번과 4번 단계에서는 대응을 잘하고 있음을 알 수가 있다. 궁극적으로 보면 3번 4번을 잘 막아내고 있으므로 개선할 것이 없어 보일지 모르지만, Cyber Kill Chain 개념의 본질은 문제가 일어날 소지가 있을 경우 선제적 대응을 통해서 완전히 제거함을 목표로 한다.

또한 3번과 4번에서 다른 공격이 유입될 경우 해당 결과가 달라질 수 있으므로, 애초에 1번과 2번에서 접근을 원천적으로 차단하는 것이 매우 중요하다.

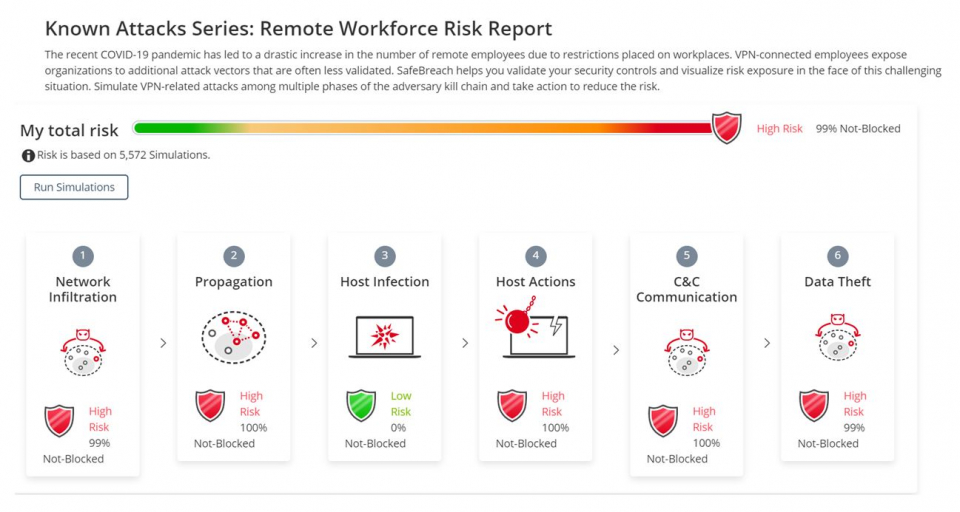

위의 그림은 원격근로 환경에서 발생할 수 있는 문제점을 실제 해커들이 사용하는 기술로 시뮬레이션 해본 것이다. 위의 경우 3번의 경우를 제외하고 모두 취약한 것으로 나타난다. 보통의 경우 취약점 점검 과정은 단계별로 진행되므로, 3번에서 차단될 경우 나머지가 모두 안전한 것으로 파악되지만, BAS 솔루션에서는 각 단계별로 개별 테스트를 진행하므로 단계별 취약점을 정확하게 파악할 수 있다.

만약 해커가 3번 단계를 우회할 방법을 찾게 될 경우 모든 취약점이 연결되는 문제가 발생할 수 있다. 때문에, 1단계에서부터 6단계까지 해당되는 ATTCK 모델을 통해서 공격 테크닉이 무엇인지를 파악하고 이를 선제적으로 모두 차단할 수 있는 방법을 강구하고 적용하는 것이 무엇보다 중요하다.

[글. 황석훈 타이거팀 대표 / h9430@tigerteam.kr]

★정보보안 대표 미디어 데일리시큐!★