비주얼 스튜디오 코드(VS Code)의 확장 기능(Extention)에서 발견된 심각한 보안 결함으로 인해 공격자가 개발자의 IDE(통합 개발 환경)을 통해 시스템을 구축 및 배포할 뿐만 아니라 로컬 컴퓨터를 손상시킬 수 있다고 더해커뉴스가 보도했다.

보도에 따르면, 취약한 확장 기능은 개발자의 시스템에서 원격으로 임의의 코드를 실행하는데 악용될 수 있으며 궁극적으로 공급망 공격의 길을 열 수 있다.

문제의 확장 기능 중 일부는 "LaTeX Workshop," "Rainbow Fart," "Open in Default Browser," "Instant Markdown”이며 모두 누적 설치횟수가 2백만 건에 이른다.

오픈 소스 보안 플랫폼인 Synk의 연구원들은 5월 26일 공개된 심층 분석에서 “개발자 컴퓨터는 일반적으로 중요한 자격 증명을 보유하고 있어 (직간접적으로) 제품의 여러 부분과 상호 작용할 수 있다. 개발자의 개인키 유출은 악의적인 이해 관계자가 코드베이스의 중요한 부분을 복제하거나 프로덕션 서버에 연결할 수 있게 한다.”고 말했다.

브라우저 애드온과 비슷한 VS Code 확장을 사용하면 개발자가 개발 워크 플로와 관련된 프로그래밍 언어 및 디버거와 같은 추가 기능을 사용하여 마이크로소프트의 비쥬얼 스튜디오 코드를 강화할 수 있다. VS Code는 1,400만 명의 사용자가 사용하고 있어 엄청난 공격 표면이 된다.

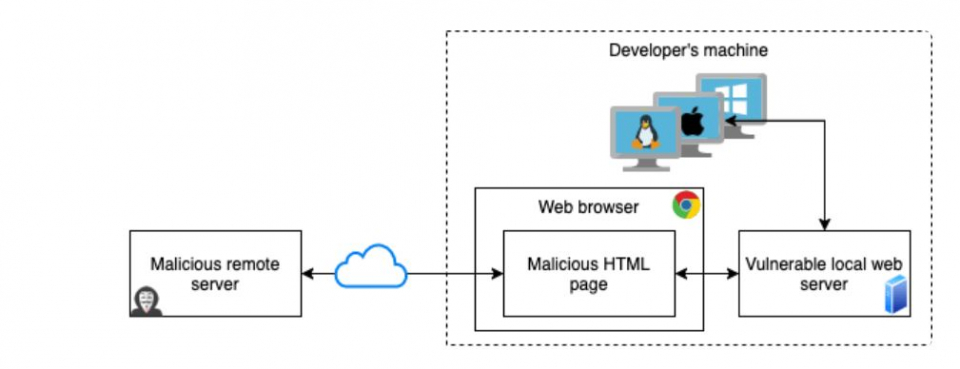

Synk가 고안한 공격 시나리오는 플러그인의 약점을 악용하여 개발자 시스템에 효과적으로 침입함으로써 설치된 확장 프로그램이 공급망 공격의 벡터로 사용될 수 있다는 가능성을 보여주고 있다. 이를 위해 연구원들은 로컬 웹 서버의 취약한 구현이 있는 VS Code 확장 기능을 연구했다.

Synk 연구원이 강조한 한 사례에서 Instant Markdown에서 식별된 경로 탐색 취약점은 로컬 웹 서버에 액세스할 수 있는 악의적인 행위자가 개발자를 속여 악성코드를 클릭하도록 속임으로써 컴퓨터에서 호스팅되는 모든 파일을 검색할 수 있다.

개념증명(PoC) 데모로 연구원들은 이 결함을 악용하여 VS Code를 실행하고 IDE에 설치된 기본 브라우저에서 Instant Markdown 또는 Open in Default browser가 있는 개발자로부터 SSH 키를 훔칠 수 있음을 보여주었다.

LaTex Workshop은 악성 페이로드를 실행하기 위해 악용될 수 있는 비정제(unsanitized) 입력으로 인한 명령 주입 취약점에 취약한 것으로 밝혀졌다.

마지막으로 Rainbow Fart라는 확장명은 zip slip 취약점이 있는 것으로 확인되어 공격자가 피해자의 컴퓨터에 있는 임의의 파일을 덮어 쓰고 원격 코드를 실행할 수 있다. 연구원들이 공식화한 공격에서 특별히 제작된 zip 파일이 플러그인이 사용하는 ‘import-voice-package’ 엔드 포인트를 통해 전송되고 확장 프로그램의 작업 디렉토리 외부에 있는 위치에 저장되었다.

연구원들은 “이 공격은 .bashrc와 같은 파일을 덮어 쓰고 결국 원격 코드 실행을 얻는데 사용될 수 있다.”라고 지적했다.

이후 확장 프로그램의 결함이 해결되었지만 이번 연구는 개발자가 수익성 있는 공격 대상이고 위협 행위자가 개발 도구 및 환경을 손상시키기 위해 다양한 악성 코드를 사용할 수 있음을 보여주는 중요한 사례로 볼 수 있다.

Synk 연구원인 Raul Onitza-Klugman과 Kirill Efimov는 “타사 의존성에 대해 분명한 것은 이제 IDE 플러그인이 애플리케이션에 내재된 위험을 초래한다는 것이다. 사용자 정의로 작성된 코드 조각과 빌드된 종속성으로 인해 잠재적인 위험이 존재한다. VS Code의 사례는 다른 IDE에도 적용될 수 있다. 따라서 확장 기능 또는 플러그인을 맹목적으로 설치하는 것은 결코 안전하지 않다”고 말한다.

★정보보안 대표 미디어 데일리시큐!★