최근 외부에 노출된 취약한 서버를 시작으로 해 침투한 공격자가 내부 네트워크까지 장악하는 침해 사고가 국내 기업들을 대상으로 빈번히 이루어지고 있다.

안랩 ASEC 정보에 따르면, 이번 공격 그룹의 가장 큰 특징을 FRP(Fast Reverse Proxy) 오픈소스 도구를 사용한다는 점이다. 이 그룹은 외부에서 접근 가능한 서버를 찾아 공격하며 침투가 이뤄지면 권한 상승을 시도한다.

이후 더욱 완벽한 접근 제어를 위해 FRP나 LCX(Htran이라고 불림) 도구를 설치하는데, 특히 FRP 도구를 주로 사용했다. 또한 FRP를 설치 시 특정 다운로드 주소를 사용하는데, FRP가 업로드된 다운로드 서버는 국내 기업의 웹 서버로 공격자가 이미 장악한 후 악용하고 있다고 전했다. 이 밖에도 FRP를 설치 시 특정 파일명을 사용하거나 또 다른 국내 기업의 서버를 장악해 FRP 사용 시 필요한 중계 서버로서 악용했다는 점이 특징이라고 설명했다.

ASEC은 “현재 침해가 발생한 것으로 추정되는 기업은 반도체 업체, 사출기 업체, 리조트 업체, 건설 업체, 소프트웨어 업체 등 20여 곳으로 공격자는 구체적인 분야를 가리지 않고 공격을 시도한 것으로 보인다. 특히 이번 케이스는 외부 취약한 서버를 시작으로 최종 단계인 랜섬웨어까지 감염된 사례가 있어 각별한 주의가 필요하다”고 강조했다.

취약한 웹서버를 대상으로 하는 공격에는 대부분 웹쉘이 사용된다. 웹쉘은 웹 서버에 업로드되어 파일 탐색이나 시스템 쉘 명령들을 실행할 수 있게 하는 파일로서 공격 대상 시스템에 설치되면 공격자들은 지속성을 유지하면서 감염 시스템을 제어할 수 있다.

특히 ASPXSpy는 대표적인 ASPX 웹쉘로서 공격자가 다수의 공격에 사용한 이력이 확인된다.

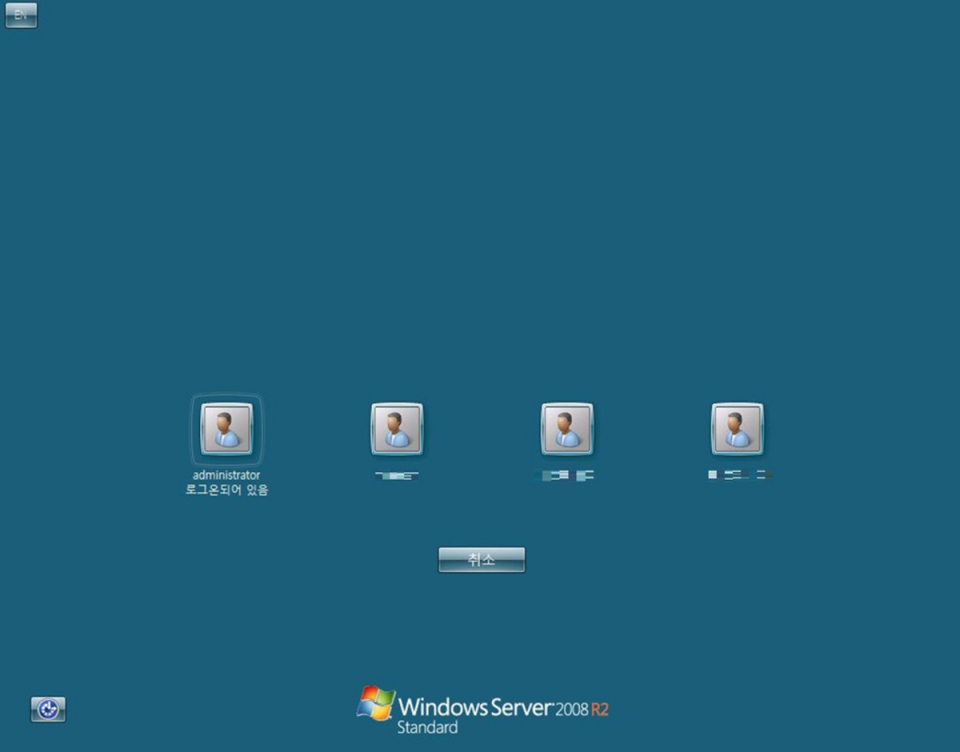

업로드된 웹쉘은 IIS 웹 서버 프로세스 즉 w3wp.exe 프로세스에 의해 실행된다. 일반적으로 w3wp.exe 프로세스는 낮은 수준의 권한을 가지고 있기 때문에 정상적인 악성 행위를 수행하기 위해서는 더 높은 권한을 필요로 한다. 이에 따라 공격자들은 다양한 툴들을 이용해 높은 권한을 획득하는 권한 상승 과정이 필요하다.

ASEC에 따르면, “현재까지 확인된 사례 중 해당 그룹에 의한 랜섬웨어 감염 사례는 그리 많지 않다. 공격 그룹은 랜섬웨어를 새로 만들지 않고 윈도우 정상 암호화 프로그램인 BitLocker를 악용해 디스크 암호화를 수행했다”며 “BitLocker는 윈도우에서 자체적으로 제공하는 디스크 암호화 도구로 원래는 디스크 보안을 위해 사용되는 도구다”라고 설명했다.

★정보보안 대표 미디어 데일리시큐!★