|

콘텐츠 전송 네트워크 기업인 아카마이코리아(대표 손부한)가 아카마이 위협 연구팀이 사물인터넷 특성을 악용한 새로운 공격 연구 결과를 발표했다고 밝혔다.

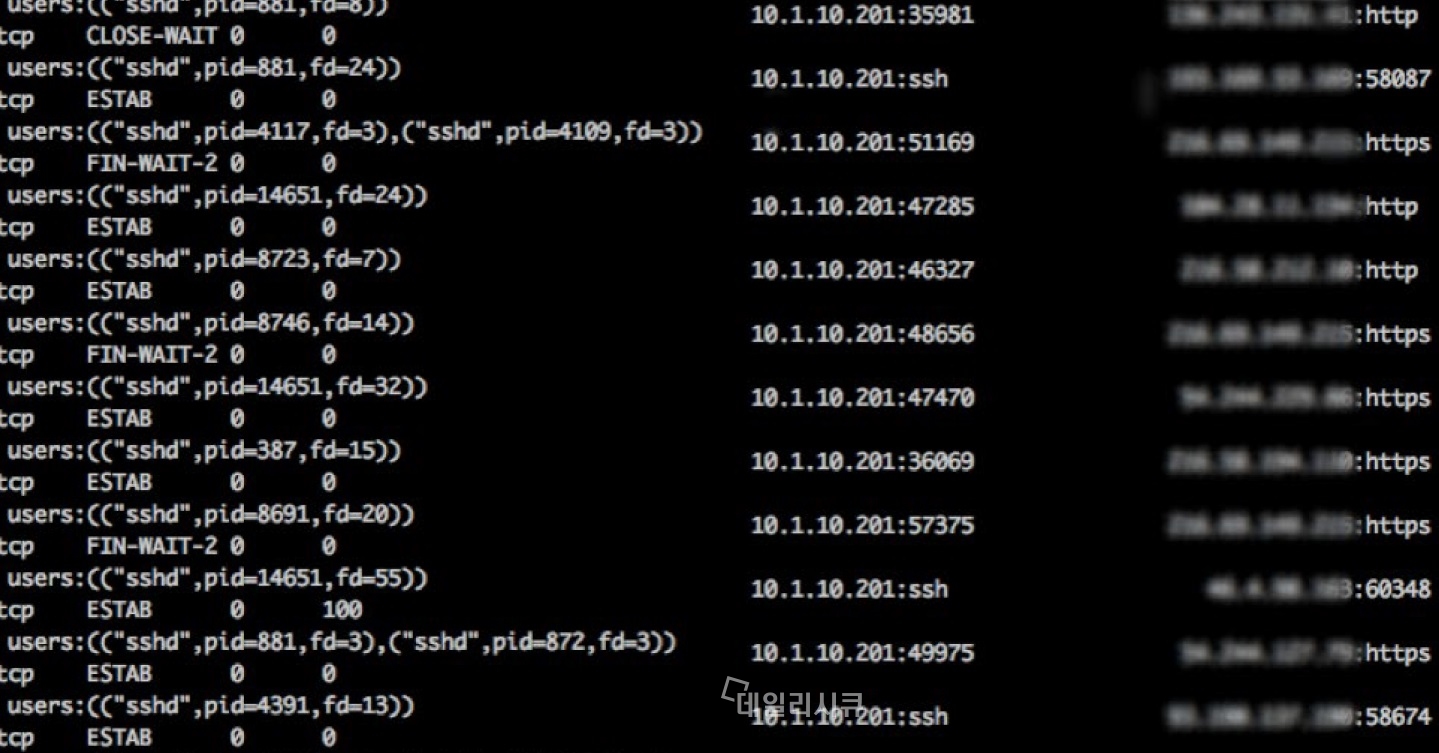

아카마이 오리 시걸과 에즈라 캘텀 연구원은 12년 전 발견된 오픈SSH의 취약점을 악용, 사물인터넷 기기를 통해 원격으로 공격 트래픽을 유발하는 공격 기법이 잇따라 발생했다고 밝혔다. 이 오픈SSH는 ‘쇼다운 프록시’라는 이름으로 알려졌다.

이번 공격은 새롭게 발견된 취약점이나 새로운 공격 기법 때문이 아니라 인터넷 연결 기기의 기본 설정 대부분이 취약하기 때문에 발생했으며 공격자들은 이 같은 기기를 이용해 대규모 공세를 펼친다.

아카마이 위협 연구팀에 따르면 CCTV, NVR, DVR 장비(비디오 감시 장비) , 위성 안테나, 네트워킹 장비(라우터, 핫스팟, WiMax, 케이블, ADSL 모뎀 등) , 인터넷에 연결된 NAS 장비 등이 쇼다운 프록시 공격에 노출돼 있다.

공격에 노출된 기기는 HTTP, SMTP 네트워크 스캐닝과 같은 다양한 인터넷 접속 서비스 및 여러 인터넷 디바이스를 대상으로 하는 공격, 인터넷에 연결된 기기를 호스팅하는 내부 네트워크를 겨냥한 공격 등에 사용된다.

또한 공격자가 웹 관리 콘솔 접속에 성공하면 기기 데이터를 조작하고 심지어 시스템 전체를 장악할 수도 있다.

아카마이 위협 연구팀 수석 디렉터 오리 시걸은 “DDoS와 웹 공격이 패치가 불가능한 사물인터넷의 등장과 함께 새로운 국면으로 접어들고 있다. 새로운 기기가 공장에서 출고되는 순간부터 취약점에 노출되어 있고 이를 해결할 뚜렷한 방법도 없다. IoT 기기가 공격에 악용될 수 있다는 점은 지난 몇 년 동안 이론상으로만 가능했지만 이제는 현실화되고 있다”고 밝혔다.

오픈SSH의 취약점을 이용한 공격에 대응하려면 다음과 같은 조치가 필요하다.

기기에 SSH 암호 또는 키 변경 기능이 있는 경우 벤더가 제공한 기본값에서 다른 값으로 변경한다.

기기에 파일 시스템으로 직접 접근하는 기능이 있는 경우

1.글로벌 sshd_config 파일에 ‘AllowTcpForwarding No’를 추가한다.

2.‘no-port-forwarding’ 및 ‘no-X11-forwarding’을 각 사용자의 ~/ssh/authorized_ keys 파일에 추가한다.

3.상기 두 가지 옵션을 사용할 수 없거나 일반적인 작업에 SSH 접근이 필요 없는 경우 기기의 관리 콘솔을 사용해 SSH를 전면 비활성화한다.

4.기기가 방화벽 내 존재하는 경우 다음 조치 중 한 가지를 실행한다.

5.외부 네트워크에서 IoT 기기의 22번 포트로 유입되는 인바운드 연결을 비활성화한다.

6.작동에 필요한 최소한의 포트와 IP 주소를 제외하고 IoT 기기의 모든 아웃바운드 연결을 비활성화한다.

한편, 아카마이는 IoT 위협과 관련된 데이터에 대해 모니터링과 분석을 지속적으로 수행하고 있다. 보고서 원문은 데일리시큐 자료실에서 다운로드 가능하다.

◇공무원-일반기업 보안실무자 정보보호 교육이수 컨퍼런스 안내◇

공무원 정보보호 교육 이수 및 개인정보관리사자격(CPPG) 7시간 교육 이수 컨퍼런스 등록

-PASCON 2016 사전등록: www.dailysecu.com/conference/pascon/2016.html

★정보보안 & IT 대표 미디어 데일리시큐!★