해외 보안연구원들은 “미 정부의 웹사이트에서 호스팅 된 JavaScript 멀웨어는 C&C 서버에 연결하는 powershell을 실행했다”고 밝혔다.

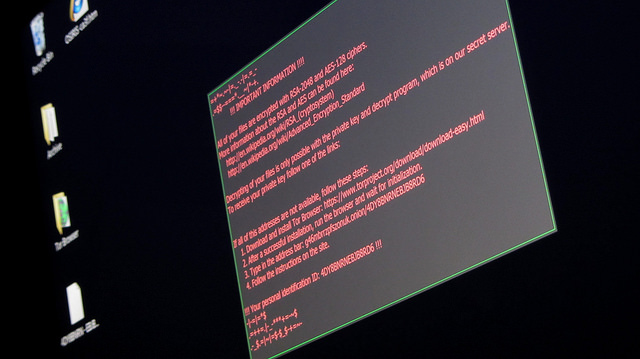

이 웹사이트는 난독화 된 PowerShell을 포함한 JavaScript가 들어있는 .zip 압축 파일을 호스팅 했다. 이 PowerShell은 Cerber 실행파일인 gif 파일을 다운로드한다.

이 다운로더는 지난주 수요일 발견되었으며, 몇 시간 내에 악성 코드는 삭제되었다.

공격자들이 어떻게 악성코드를 .gov 사이트에 설치할 수 있었는지, 얼마나 많은 방문자들이 이에 감염 되었는지는 아직까지 확인 되지 않았다.

연구원들은 이 사이트가 해킹 되었다고 생각하며, 또는 이 사이트가 정부 공무원들의 이메일의 첨부파일을 저장하는 사이트로 사용 되었는데, 해당 악성코드가 이메일들 중 하나에 첨부되었을 가능성도 있었다고 밝혔다.

분석에 따르면, 이 gif 실행파일은 Cerber JSON 파일 구성을 추출하는데 사용되는 NSIS 인스톨러였다.

연구원들은 "이 링크는 현재 다운 된 상태지만 압축 된 데이터를 분석 결과 이 특정 페이로드가 Cerber 랜섬웨어임을 확인했다”고 밝혔다. [출처. 이스트시큐리티]

★정보보안 대표 미디어 데일리시큐!★

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지