◇해당 판결

1. 서울고등법원 2018. 8. 24. 선고 2016누64533 판결

2. 서울중앙지방법원 2019. 1. 17. 선고 2017나19530 판결

1. 개인정보 유출 사건 발생

해커는 자신의 계정으로 통신사의 홈페이지에 접속한 후 파로스프로그램을 이용하여 이용자별로 부과되는 ‘서비스계약번호’를 자동으로 임의의 숫자로 변환하고 웹서버에 전송된 임의의 숫자인 ‘서비스계약번호’에 대응되는 고객에 대한 요금명세서를 조회하는 과정을 반복하여 2013년 8월경부터 2014년 2월경까지 약 1,170만건의 통신사 고객 정보를 유출하였습니다.

2. 관련 소송의 경과

형사 사건에서 이 사건 해커에 대하여 징역 2년의 형이 확정되었습니다. 민사 사건의 경우 1심에서 원고들이 승소한 판결(일부 승소, 서울중앙지방법원 2014가소413127호 판결)과 원고들이 패소한 판결(서울중앙지방법원 2014가합553622호 판결)이 있었으나 항소심에서는 모두 원고들이 패소하였고 현재는 대법원에 사건이 계류 중입니다.

3. 이 사건의 주요 쟁점

이 사건에서는 통신사가 해킹으로 인한 개인정보 유출을 방지할 기술적 보호조치를 하였는지에 관하여, ①인증 절차가 부족하지 않았는지, ②접속기록 점검 및 탐지 시스템이 적절했는지, ③암호화 조치가 충분하였는지(일부 사건 쟁점) 등이 쟁점이 되었습니다.

「개인정보의 기술적・관리적 보호조치 기준」(이하 ‘이 사건 고시’라고 합니다) 제4조 제5항은, 정보통신서비스 제공자 등은 정보통신망을 통한 불법적인 접근 및 침해사고 방지를 위하여 개인정보처리시스템에 대한 접속 권한을 IP주소 등으로 제한하여 인가받지 않은 접근을 제한하고 개인정보처리시스템에 접속한 IP주소 등을 재분석하여 불법적인 개인정보 유출 시도를 탐지할 시스템을 설치・운영하도록 하고 있습니다.

또한 동 조 제9항은 취급 중인 개인정보가 인터넷 홈페이지, P2P, 공유설정 등을 통하여 열람권한이 없는 자에게 공개되거나 외부에 유출되지 않도록 개인정보처리시스템 및 개인정보취급자의 컴퓨터에 조치를 취하여야 한다고 규정하고 있습니다.

원고들은, 이 사건 홈페이지에 일단 로그인을 하면 타인의 고객서비스계약번호를 입력하더라도 별도의 인증 단계 없이 타인의 정보까지 조회가 가능한 점을 지적하며 불법적인 접근을 제한하는 시스템을 설치할 의무를 위반하여 인증 조치를 충분히 하지 않았다고 주장하였고(이 사건 고시 제4조 제5항), 대량의 과다한 조회를 탐지하여 방지하지 못한 것은 이 사건 고시 제9항과 접속기록 월 1회이상 확인・감독할 의무(고시 제5조)를 위반한 것이라고 주장하였습니다.

4. 판결의 요지

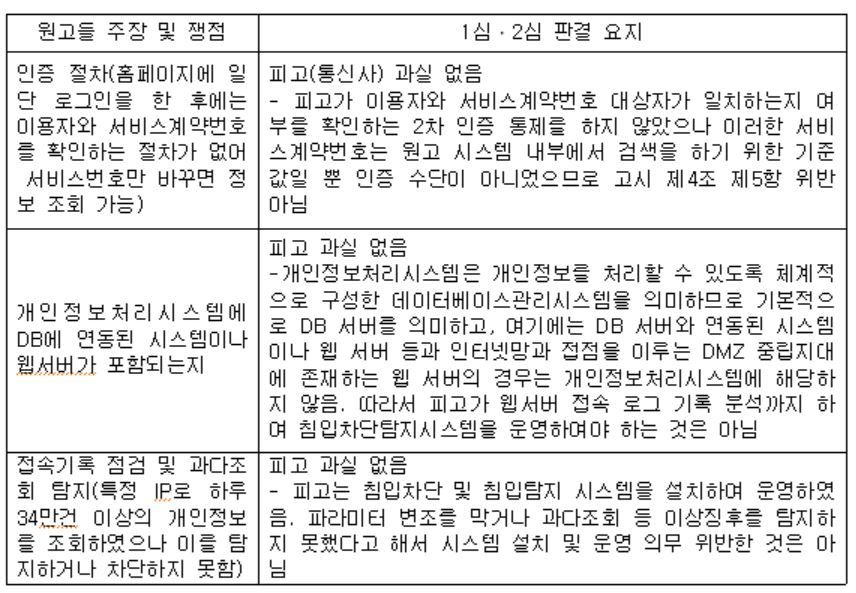

가. 추가적인 인증 절차가 필요했는지 여부

이 사건 판결들은, 피고 통신사가 홈페이지 접속시 인증 절차를 두고 있었으므로 인증 통제 의무를 준수하였다고 보았습니다. 원고들은, 피고가 이용자와 서비스계약번호 대상자가 일치하는지 여부를 확인하는 2차 인증 통제를 하지 않아 이 사건 해킹을 방지하지 못했다고 주장하였으나 이에 관하여 판결은, 서비스계약번호는 원고 시스템 내부에서 검색을 하기 위한 기준값일 뿐 인증 수단이 아니었으므로 홈페이지에 접속한 이용자와 서비스계약번호 대상자가 일치하는지를 확인하는 단계가 없었다고 하여 곧바로 고시 제4조 제5항을 위반하는 것은 아니라고 보았습니다.

나. 개인정보 유출 차단 및 탐지 조치에 관하여

원고들은, 해커가 특정 IP에서 일 최대 수십만 건의 개인정보를 조회하였음에도 피고가 이러한 비정상적인 접근을 탐지・차단하지 못한 것은 적절한 침입탐지시스템을 마련하지 않았기 때문이라고 주장하였습니다.

피고는 위 원고들의 주장에 관하여, 피고는 침입차단 및 침입탐지시스템을 갖추어 운영하였고, 파라미터 변조는 잘 알려진 해킹 방법이긴 하나 이를 방지하기는 쉽지 않으므로 파라미터 변조를 방지하지 못했다고 하여 고시를 위반하였다고 볼 수는 없으며, 요금명세서 대량 조회 행위를 이상 행위로 보기는 어려웠다고 주장하였습니다.

이 사건 판결들은 피고가 개인정보 유출 차단 시스템을 설치하였으므로 주의의무를 다하였다고 보았습니다. 이 사건 고시 제4조 제5항의 ‘시스템 설치’는 침입차단 및 침입탐지 기능을 갖춘 상용화되고 인증된 설비를 설치하는 것으로 족하다고 보았고, 이는 통상 보안업계에서 정하는 침입차단시스템과 침입탐지시스템을 말한다고 보았습니다. 이 사건에서 피고는 침입차단과 침입탐지 기능이 동시에 구현된 침입방지시스템을 설치・운영하고 있고 침입탐지 로그 분석과 훼손 방지를 하였으며, 자동화된 점검 도구를 도입하였으므로 제4조 제5항에서 요구하는 침입탐지 또는 침입차단 기능을 갖춘 시스템을 갖추어 적절히 운영하였다고 보았습니다.

또한 이 사건 판결들은, ‘개인정보처리시스템’은 개인정보를 처리할 수 있도록 체계적으로 구성한 데이터베이스관리시스템을 의미하므로 기본적으로 DB 서버를 의미하고, 여기에는 DB 서버와 연동된 시스템이나 웹 서버 등과 인터넷망과 접점을 이루는 DMZ 중립지대에 존재하는 웹 서버의 경우는 개인정보처리시스템에 해당하지 않는다고 보았습니다. 따라서 피고가 웹서버 접속 로그 기록 분석까지 하여 침입차단탐지시스템을 운영하여야 하는 것은 아니라고 판시하였습니다.

나아가 이 사건의 해킹 수법인 파라미터 변조는 널리 알려진 해킹 기법이나 수많은 파라미터가 존재하고 파라미터에 할당할 수 있는 값도 달라질 수 있기 때문에 이를 사전에 탐지하여 차단하기는 쉽지 않다고 보았고, 시스템 입장에서도 서비스계약번호라는 숫자만 달라진 것이므로 이미 장착해놓은 침입행위 패턴들과 달라 정상적인 이용자의 행동과 구별이 어렵다고 보았습니다. 또한 수동검사는 막대한 시간과 비용이 소모되며 자동화된 스캐닝툴은 대규모 웹 서비스 장애 등 치명적 문제점이 있어 이를 기대하기 어렵고, 피고는 평소 시스템 취약점을 관리하고 전사적 교육을 실시했으며 침입방지시스템을 도입하는 등 노력을 하였다고 보았습니다.

이 사건에서 해커가 1일 최대 약 34만번 접속한 경우가 있었다는 원고들의 주장에 관하여 판결은, 피고는 침입차단 시스템을 운영하고 있었고, 본래 이 사건 홈페이지의 1일 접속건수가 매우 많으며, 초당 환산한 해커의 접속건수가 피고가 설정한 침입차단 기준 접속 건수에 비하여 적어 서비스 거부 공격으로 보지 않아 이를 탐지하지 못한 것이라고 판시하였습니다.

5. 이 사건의 영향과 판결의 시사점

가. 고시에 일정횟수 이상 인증 실패시 접속 차단 조치 의무 도입

이 사건의 해킹 수법을 보면 인증 실패 횟수가 많은 비정상적인 접속의 경우를 탐지하여 차단 할 필요성을 알 수 있습니다. 이 사건 이후 2016. 9. 1. 개정된 「개인정보의 안전성 확보조치 기준」에는 ID, PW를 일정횟수 이상 잘못 입력하는 경우 개인정보처리시스템에 대한 접근을 제한할 의무가 신설되었습니다(제5조 제6항).

나. 홈페이지에서 고유식별정보 처리 시 연 1회 취약점 점검

이 사건 이후 2014년 개정된 「개인정보의 안전성 확보 조치 기준」에는 홈페이지에서 고유식별정보 처리 시 연 1회 취약점 점검하도록 하는 규정이 신설되었습니다(제5조).

다. 과다하거나 비정상적인 접속 탐지 조치 강화

이 사건은 해커가 자동화된 변환프로그램을 통해 임의의 숫자를 입력하여 1일 최대 34만번 접속하는 패턴을 보였습니다. 이 사건에서는 법원이 피고가 접속기록을 점검하였으므로 이에 대하여 주의의무를 위반하지 않았다고 판시하고 있으나 접속기록 점검 쟁점은 통신사 유출 사건 전후의 많은 해킹 사건들에서도 항상 쟁점이 되는 것이므로 특히 유의할 필요가 있습니다. 이에 관해 「개인정보의 기술적‧관리적 보호 조치 기준 해설서」는 모니터링 등을 통해 비정상적인 행동에 대응할 것을 명시하고 있으므로 이를 참고할 수 있습니다.

라. 접속기록 점검 조치 관련 규정 강화

이 사건 이전에도 개인정보 유출 사고가 몇 개월에 걸쳐 장기간 이루어진 정황들이 발견되었고 이 사건 역시 해커가 5개월간 개인정보를 유출한 정황이 발견되었습니다. 정보통신망법 고시인「개인정보의 기술적・관리적 보호조치 기준」에는 개인정보처리시스템에 접속한 기록을 월 1회 이상 확인・감독할 의무를 규정하고 있는데 이 사건을 비롯한 개인정보 유출 사건들의 영향으로 2014년 12월 30일 「개인정보의 안전성 확보조치 기준」상 의무도 강화되어 접속기록 반기별 점검 의무(제7조)가 신설되었습니다.

마. 개인정보처리시스템 범위에 주의하여 보호조치를 해야

이 사건에 관하여 현재 선고된 1심과 2심 판결들은 개인정보처리시스템의 범위를 DB 서버에 한정되는 것으로 보았습니다. 그러나 최근 D통신사 1차 유출 사고에 관해 1・2심 판결들은 개인정보처리시스템의 범위를 DB 서버 자체뿐 아니라 개인정보 DB에 접근하기 위한 중계서버, 어플리케이션 등도 개인정보처리시스템에 포함된다고 보고 있습니다.

또한 「개인정보의 안전성 확보조치 기준」상 개인정보처리시스템의 개념이 기존에는 “개인정보를 처리할 수 있도록 체계적으로 구성한 데이터베이스시스템을 말한다.”고 정의되어 있었으나 2016년 9월 1일 이를 보완하여 “개인정보처리시스템이란 데이터베이스시스템 등 개인정보를 처리할 수 있도록 체계적으로 구성한 시스템을 말한다(제2조 제10호).”고 개정되어 해석 범위를 확대하였습니다.

위와 같은 점을 참고하여 개인정보처리시스템의 범위에 관하여 주의를 기울여 폭넓은 보호조치를 취할 필요가 있습니다.

[글. 한국개인정보법제연구회 / 블로그 https://blog.naver.com/kadp02 /

페이스북 https://www.facebook.com/kadp02/이메일 kadp02@naver.com]

[의료기관 컨퍼런스 안내]

국내 최대 의료기관 개인정보보호&정보보안 컨퍼런스 MPIS 2019

-MPIS 2019 사전등록: http://conf.dailysecu.com/conference/mpis/2019.html

-참가문의: 데일리시큐 길민권 기자 / mkgil@dailysecu.com

★정보보안 대표 미디어 데일리시큐!★