6월 27일, 암호화폐 ELYSIA 토큰세일 이벤트 당첨자 안내로 위장한 APT 공격이 포착되었다.

이스트시큐리티 ESRC 측은 “이번 공격은 지난 달 28일 발생했던 한국 유명 암호화폐 거래소 이벤트 경품 수령 안내와 동일한 방식이 사용되었고, 공격 배후에 이른바 김수키(Kimsuky) 조직이 있는 것으로 조사되었다”고 밝혔다.

지난 5월 28일 ESRC는 '김수키 조직, 한국 암호화폐 거래소 이벤트 사칭 APT 공격 발생' 제목으로 관련 내용을 공개한 바 있다. 새롭게 발견된 사례도 이벤트 당첨자 안내로 사칭한 패턴과 악성 HWP 문서를 활용했다.

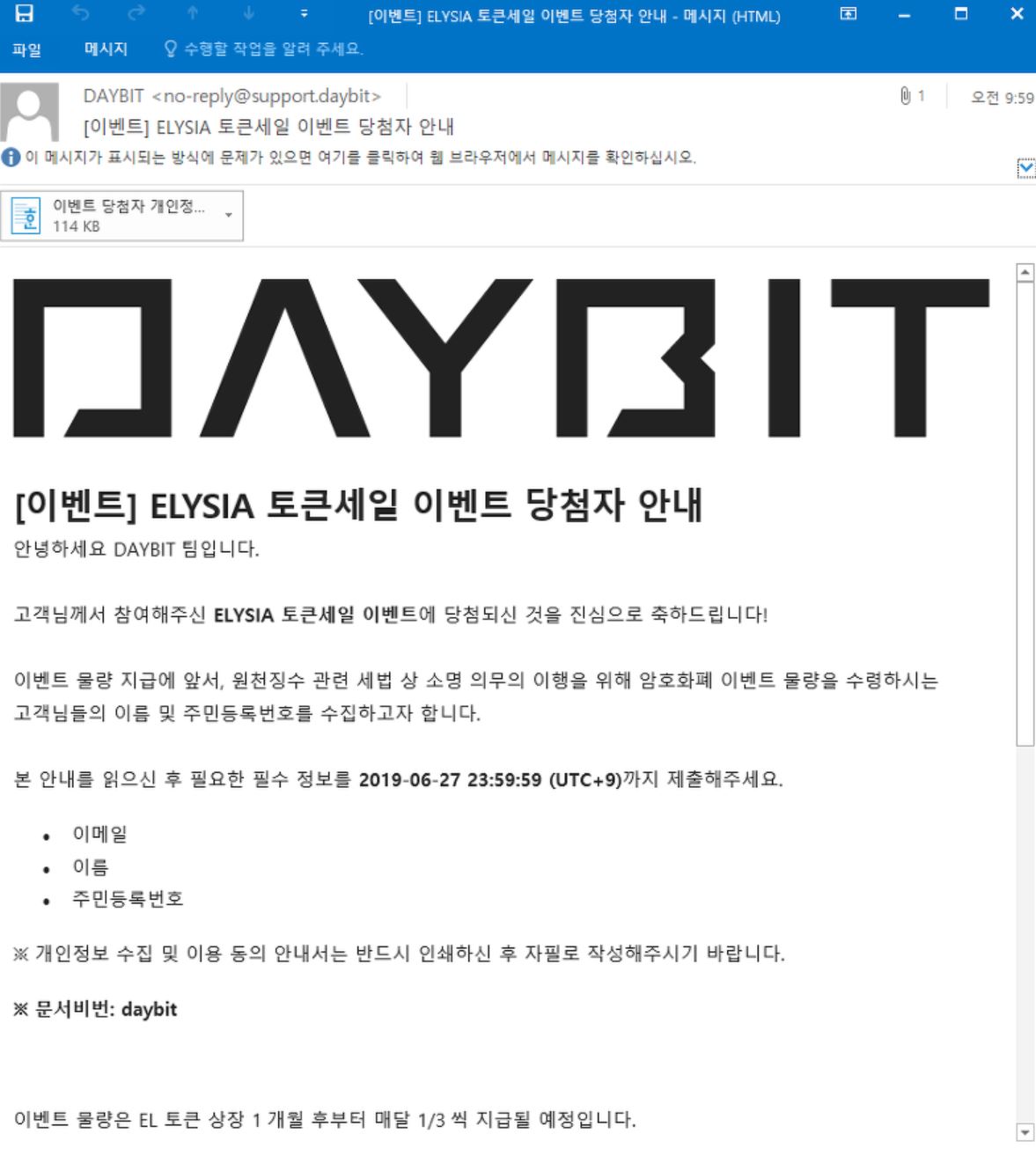

이메일에는 특정 이벤트 내용처럼 위장된 내용이 포함되어 있으며, '이벤트 당첨자 개인정보 수집 및 이용 동의 안내서.hwp' 악성 문서파일이 포함되어 있다.

악성 문서파일은 6월 27일에 제작되었으며, 내부에 'BIN0001.eps' 악성 포스트 스크립트가 포함되어 있다. 문서파일 자체 암호설정 기능이 있으며, 마지막 저장은 기존과 동일하게 'KKC'다.

문서파일에는 'daybit' 암호가 설정되어 있으며, 키가 입력되면 악성 포스트 스크립트가 작동한다. 악성 포스트 스크립트에는 난독화된 코드가 포함되어 있다.

포스트 스크립트는 0xF0 키로 XOR 암호화 루틴이 적용되어 있습니다. 복호화가 이뤄지면 내부에 다시 한번 포스트 스크립트와 쉘코드가 작동한다.

쉘코드가 작동하면 임베디드된 페이로드가 작동하고 추가 파일을 다운로드한다. 임베디드된 페이로드에는 과거 김수키 시리즈에서 사용된 스트링이 동일하게 포함되어 있다.

- WebKitFormBoundarywhpFxMBe19cSjFnG

- http://smalldeal.mypressonline[.]com/post/post.php

- http://smalldeal.mypressonline[.]com/post/download.php

이스트시큐리티는 관련 악성 파일에 대한 자세한 분석을 진행 중이며 곧 내용을 업데이트할 예정이라고 전했다.

★정보보안 대표 미디어 데일리시큐!★