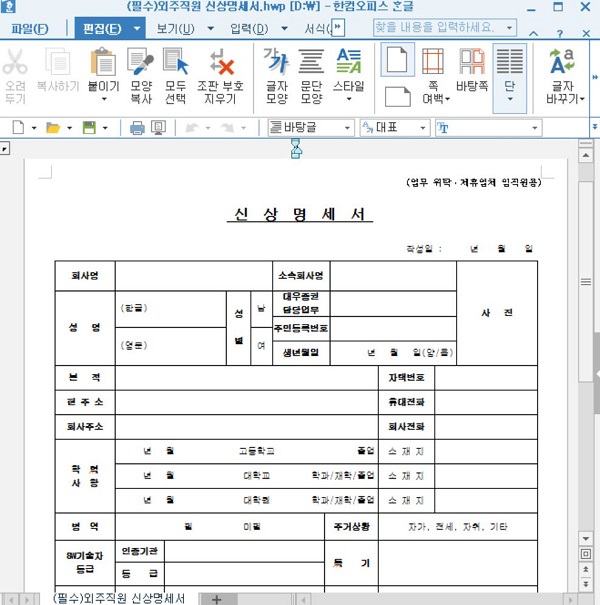

이번 문서의 파일명은 '(필수)외주직원 신상명세서.hwp'이며, 제작날짜는 2019년 7월 12일이다. 특정 기업의 외주직원 관계자를 겨냥한 것으로 추정되고 있다.

이스트시큐리티 시큐리티대응센터(이하 ESRC) 측은 “지난 주 보고했던 '시스템 포팅 계약서(수정).hwp' 악성파일과 거의 동일한 시점에 제작이 되었고 내부 공격코드나 명령제어(C2) 서버가 동일하다”고 분석 내용을 공개했다.

이어 “또 최근 발견된 '투자계약서_20190619.hwp' 공격 코드와도 거의 유사하지만, 코드 난독화를 한단계 더 추가한 특징이 있다”며 “'시스템 포팅 계약서(수정).hwp' 문서파일과 동일하게 마지막 수정한 이름은 'USER'다. '(필수)외주직원 신상명세서.hwp' 악성문서도 동일한 라자루스(Lazarus) 위협그룹이 공격에 사용한 것으로 보이며, 문서 내부에는 악성 포스트 스크립트가 포함되어 있다”고 설명했다.

문서가 실행되면 정상적인 본문을 보여주면서 취약점 여부에 따라 악의적인 코드가 작동하게 된다. 해당 내용을 살펴보면, 특정 금융관련 외주업체의 신상명세서 템플릿을 담고 있다. 또 포스트 스크립트에는 16진수 코드가 XOR 로직으로 암호화되어 있다. 16바이트코드로 복호화가 진행되면 추가적인 포스트 스크립트와 쉘코드가 로드된다. 이 복호화키는 기존과 정확히 일치하는 것으로 조사됐다.

ESRC 측은 “라자루스 조직이 다양한 문서파일로 사칭해 공격을 수행하고 있다. 이용자들의 각별한 주의가 필요하다”며 “해당 취약점은 이미 보안패치가 완료된 상태다. 이용자들은 사용중인 한컴오피스를 최신 버전으로 업데이트해 유사한 보안위협에 노출되지 않도록 각별히 주의해야 한다”고 강조했다.

현재 알약에서는 해당 악성파일들에 대해 'Exploit.HWP.Agent', 'Trojan.Agent.96256H' 등으로 탐지하고 있다.

★정보보안 대표 미디어 데일리시큐!★