금융 정보 탈취 및 추가적인 액티브X 설치 통해 백도어 감염 우려

악성코드 감염을 통해 네트워크 설정 중 DNS 서버 주소를 변경해 포털 사이트 접속시 금융감독원 보안 인증창을 생성하는 행위가 포착돼 이용자들의 각별한 주의가 요구된다.보안블로그 ‘울지않는 벌새’는 블로그에 “감염 이후, 사용자가 팝업창에서 표시한 금융기관 접속시 가짜 은행 사이트로 접속을 유도해 금융 정보를 탈취하며, 추가적인 액티브X 설치를 통해 백도어에 감염되는 문제가 발생할 수 있다”고 경고했다.

블로그 내용에 따르면, 확인된 DNS 서버는 네트워크 설정 중 ‘Internet Protocol Version 4 (TCP/IPv4)’ 속성값의 ‘기본 설정 DNS 서버’ 주소를 통신사에서 제공하는 주소가 아닌 ‘107.183.16.***’ IP 주소로 변경해 동작이 이루어진다. 한편 유무선 공유기 사용자의 경우 공유기 DNS 서버 주소가 변경되었을 수도 있다.

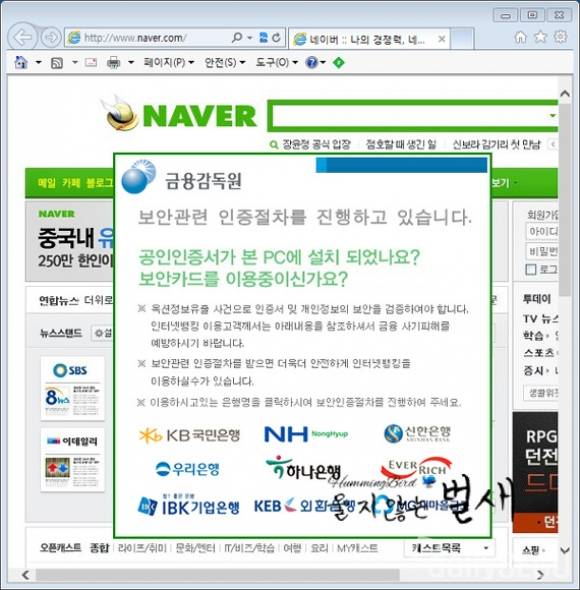

<실제로는 가짜 사이트로 연결되어 금융감독원 팝업창 생성>

DNS 서버 주소가 변경된 네트워크 환경에서 사용자가 포털 사이트에 접속할 경우 포털사이트 주소는 동일하지만 실제로는 가짜 사이트로 연결되어 금융감독원 팝업창이 생성되고 국민은행, 농협, 신한은행, 우리은행, 하나은행, 우체국, 기업은행, 외환은행, 새마을금고 등 다수의 사이트로 접속을 유도한다.

참고로 포털 접속시 인터넷뱅킹을 표적으로 하는 범죄조직에서 많이 사용하는 카운터 값을 확인할 수 있었다고 한다.

이를 통해 KB국민은행 웹 사이트에 접속시 동일하게 제작된 가짜 웹 사이트로 접속이 이루어지고 있으며, 추가적으로 이니텍 액티브X로 위장한 악성 액티브X 설치창이 생성되는 동작을 확인할 수 있다.

-h**p://204.**.65.***:802/INITECH.CAB

해당 INITECH.CAB 액티브X는 유효한 "Shenzhen Hua'nan Xingfa Electronic Equipment Firm" 게시자로 서명되어 있다.

사용자가 액티브X 설치를 진행할 경우 세이프 모듈이 설치되며 홍콩에 위치한 "53593***.com (113.10.138.33)" 웹 서버로부터 10개의 URL 값 중에서 추가적인 악성 파일 다운로드를 시도하는 동작을 확인할 수 있다.

다운로드된 파일<SHA-1 : c8931991aff7434c4c85ca9d4e953e5c04800c18 - AhnLab V3 : Dropper/Win32.OnlineGameHack, MSE : TrojanDropper:Win32/Farfli.E (VT : 16/51)>은 중국에서 제작된 파일로 추정되며, 지난 4월 25일 오후 7시 39분경 서버에 등록되어 국내에서는 4월 26일 오전 9시경 유포가 확인된 것으로 추정된다.

블로거는 “해당 파일에 대한 분석은 해보지 않았지만 키로깅을 통한 정보 유출 가능성이 있는 백도어 기능 및 추가적인 악성 파일 다운로드가 존재할 것으로 판단된다. 파일 분석 정보는 추후 공개 가능시 제공할 예정”이라고 밝혔다.

가짜 은행 사이트의 경우에는 메뉴를 클릭시 "※ 인터넷 뱅킹 예방서비스 2014.4.14(목) 이후 모든 서비스가 한층더 업그레이드 되었습니다. 이 모든 서비스를 이용하시려면 뱅킹서비스 고객 본인(재)인증후 이용이 가능합니다."라는 메시지 창을 생성한다.

이를 통해 공인인증센터 페이지로 연결해 이름, 주민등록번호 입력을 통해 계좌 번호, 비밀번호, 보안카드 등 금융정보를 수집해 금전적 피해를 유발할 수 있다.

DNS 변경을 통해 파밍 사이트로 접속이 이루어지는 사용자는 반드시 안티 바이러스 제품을 이용해 정밀 검사를 통해 감염된 악성 파일을 제거해야 하며 추가적으로 DNS 변경을 통해 정상적인 인터넷 접속이 이루어지도록 수정해야 한다.

변경을 위해서는 "제어판 → 네트워크 및 인터넷 → 네트워크 및 공유 센터" 메뉴에서 "로컬 영역 연결"을 클릭해 생성된 "로컬 영역 연결 상태 → 속성" 버튼을 클릭, "로컬 영역 연결 속성" 창의 "Internet Protocol Version 4 (TCP/IPv4)" 항목의 속성을 선택해 "자동으로 IP 주소 받기"와 "자동으로 DNS 서버 주소 받기"를 선택하면 된다.

그 외 유무선 공유기 사용자의 경우에는 공유기 관리자 모드에 접속해 DNS 서버 설정값이 특정 수동 IP 주소로 변경되어 있는지 확인해야 한다. 반드시 공유기 관리자 계정을 설정해 외부에서 변경을 할 수 없도록 보안 조치를 하는 것이 중요하다.

또 마지막으로 DNS 서버 변경 방식은 기존의 호스트 파일(C:WindowsSystem32driversetchosts, C:WindowsSystem32driversetchosts.ics) 변조 방식과는 다르게 호스트 파일 보호 기능을 가진 보안 제품을 우회할 수 있기에 주의해야 한다고 당부했다.

데일리시큐 길민권 기자 mkgil@dailysecu.com

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지