외신에 따르면, 맥아피 다수 제품에서 권한 상승 취약점이 발견됐다고 밝혔다. 한편 유사한 취약점이 트렌드마이크로, 체크포인트, 빗디팬더, AVG, 어베스트 등 다수의 보안제품에서도 발견됐다고 전했다.

세이프브리치 연구원들은 지난 8월 이 취약점을 맥아피 측에 제보했으며, 맥아피는 11월 12일 해당 취약점을 수정하는 패치를 발표했다. 한편 이 취약점이 실제 공격에 활용된 사례는 없는 것으로 조사됐다.

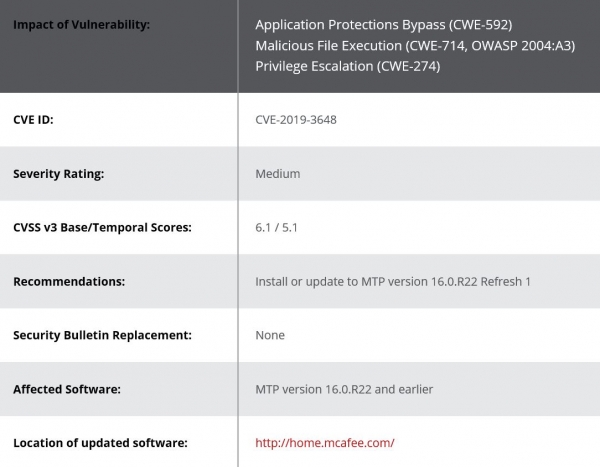

이 업체 연구원들은 맥아피 안티바이러스에서 관리자 권한을 가진 공격자가 권한을 상승시켜 시스템 권한으로 코드를 실행하도록 허용하는 취약점인 CVE-2019-3648을 발견했다.

해당 취약점에 영향을 받는 제품은 ‘맥아피 토탈 프로텍션’와 ‘맥아피 안티바이러스 플러스’, ‘맥아피 인터넷 시큐리티’ 모든 버전에 적용된다.

세이프브리치 연구원들은 이 취약점에 대해 “맥아피의 자가 방어 메커니즘을 우회하고 서명되지 않은 임의 DLL을 NT AUTHORITY\SYSTEM로써 실행되는 서비스 다수에 로드해 방어를 회피하고 지속성을 유지할 수 있게 된다”고 설명했다.

보안전문가들은 맥아피 제품이 DLL 파일의 디지털 서명을 확인하지 않기 때문에 안티바이러스 메커니즘을 우회하는 것이 가능하다고 설명했다.

연구원들은 wbemcomn.dll의 원본 DLL파일에서 서명되지 않은 Proxy DLL을 컴파일링 하여 취약점을 테스트했다.

연구원들은 “우리는 임의 DLL을 로드하고 맥아피, LLC에서 서명하고 NT AUTHORITY\SYSTEM으로써 실행되는 프로세스 다수 내에서 우리 코드를 실행할 수 있었다. 그 결과 이 프로그램의 자가 방어 메커니즘을 우회하는 데 성공할 수 있었다.”고 밝혔다.

★정보보안 대표 미디어 데일리시큐!★